- Speaker #0

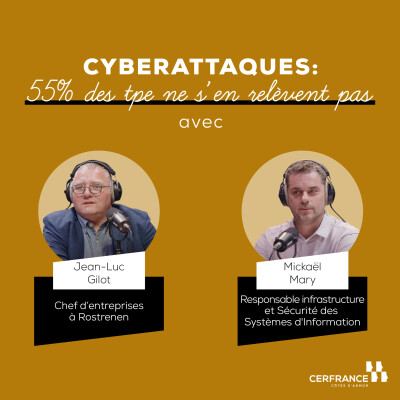

Vous accompagner au plus près de votre activité, vous aider à décider, c'est notre engagement. Plusieurs fois par an, nous faisons le point sur votre activité. Conjoncture économique, tendance du secteur, de filière et levier à activer pour mieux anticiper l'avenir. Bienvenue dans Serre-France Côte d'Armor, le podcast, un espace dédié aux adhérents et aux acteurs du territoire. La cybersécurité, c'est un peu comme l'intelligence artificielle. Tout le monde en parle, mais se perd vite sur le sujet. Aujourd'hui, on va creuser un peu avec Jean-Luc Gillot, multi-entrepreneur costar-mauricain, qui a été concerné de très près par ce fléau. Mickaël Marie, responsable infrastructure et sécurité des systèmes d'information chez Serfrance Côte d'Armor, va également nous éclairer sur cette dimension. Bonjour à tous les deux messieurs.

- Speaker #1

Bonjour.

- Speaker #0

Mickaël, on va commencer par une question simple. Aujourd'hui, quelle est l'ampleur actuelle du risque cyber pour les petites entreprises ?

- Speaker #1

Le contexte fait qu'aujourd'hui, on se digitalise beaucoup. Et donc il y a beaucoup d'échanges et on s'expose beaucoup sur Internet. Donc c'est un peu antinomique avec la cybersécurité. Parce que le fait d'être exposé, on a une multitude d'attaques qui est grandissante depuis plusieurs années. Et ça ne va qu'en grandissant. Donc on a eu Via Médice en début d'année, mais Boulanger, SFR, Free, on en voit tous les jours. Et voilà, c'est inquiétant de savoir qu'on a autant de données de tout le monde. En fin de compte, 800 Français sur 10 sont sûrs de retrouver ces données sur le Dark Web.

- Speaker #0

Ah oui, quand même. Au final, on parle de grandes marques. Ça, c'est ce qui nous est transcrit par les médias. Mais quel est le type d'entreprise le plus ciblé ? Est-ce qu'il y en a qui sont plus vulnérables que d'autres ?

- Speaker #1

Oui, bien sûr. C'est principalement les TPE qui sont vraiment très ciblés. Après, il y a les collectivités puis les établissements de santé. Mais le gros pourcentage, c'est quand même à peu près à 70% les TPE.

- Speaker #0

Est-ce qu'on a un chiffre justement sur le nombre d'entreprises victimes de cyberattaques chaque année ?

- Speaker #1

Alors sur 2024, on était à 385 000 attaques.

- Speaker #0

Ce qui fait un pourcentage énorme finalement.

- Speaker #1

Oui, c'est surtout dû au fait que les TPU en ont quand même beaucoup sur notre territoire et puis pas forcément sécurisés par rapport à des gros groupes qui, eux, ont pris la mesure de la cybersécurité à cœur et donc sont beaucoup plus... beaucoup plus sécurisé, donc moins attaquable.

- Speaker #0

Oui, parce que les grosses entreprises, au final, elles dépensent une partie de leur budget dans ce contrôle-là, dans cette prévention. Mais au-delà de réserver un budget, quel est le coût moyen d'une attaque ? Une fois que les choses sont trop tard, quel est le coût ?

- Speaker #1

Pour une TPE qui n'est pas sécurisée, le coût moyen en France est 58 600 euros, exactement.

- Speaker #0

Ça peut cracher une entreprise.

- Speaker #1

Voilà, tout à fait. Donc il y a une grosse partie, c'est pour ceux qui payent la rançon, à peu près à l'auteur de 25 000 euros. Il y a 25 000 euros à peu près qui est aussi dédié à justement se sécuriser, pour éviter que ça recommence, mais aussi à avoir des outils, à payer des outils, à financer des outils. Et puis le reste, à peu près à plus de 7 000 euros, c'est la perte d'activité qui a eu lieu pendant la cyberattaque. Tout groupé fait 58 600 euros.

- Speaker #0

Alors là, j'ai entendu le terme de rançon. Au final, c'est une prise d'otage, une cyberattaque ?

- Speaker #1

Pour les rançons judiciaires, oui. Il y a différents types d'attaques, mais pour les rançons, c'est ça. Donc, on vous bloque toute votre activité et derrière ça, on vous demande une rançon si vous voulez continuer à travailler.

- Speaker #0

Et à quel point les dirigeants sont préparés aujourd'hui à ce genre d'attaque ?

- Speaker #1

Très très peu malheureusement. C'est vrai que même si maintenant dans les grands groupes on arrive à avoir des personnes qui sont dédiées à la sécurité, comme moi par exemple, mais dans les TPE principalement on n'a pas soit ni le budget, soit le temps dédié à une personne, ça coûte cher. Et donc on n'est pas forcément à même de répondre à une cyberattaque.

- Speaker #0

Jean-Luc, on va revenir sur ton attaque à toi, celle à laquelle tu as été vraiment concerné de près, mais à quel point toi tu étais préparé à ce type d'attaque, de fléau ?

- Speaker #2

Pour nous, ça a été une belle surprise, un joli matin d'été en juillet, où c'est qu'on arrive le matin, notre serveur était planté avec un message d'hameçonnage en anglais, alors je ne me rappelle plus le mot de langue. De la rançon qui était demandée, ce n'était pas ce qui nous embêtait le plus, entre guillemets, puisqu'on ne comptait pas payer. Mais effectivement, aucune préparation. Donc la première réaction, aucune préparation, bien sûr. C'est une grande surprise parce qu'en tant que petite entreprise, on n'imagine pas. Qu'est-ce qu'ils vont venir chercher chez nous, tout simplement ? Et on n'a pas de data qui puisse intéresser des forces étrangères, entre guillemets. Et pour autant, ça arrive partout. J'étais dernièrement à une expertise où c'est qu'on voyait... Une map-monde avec toutes les flèches en permanence qui allaient comme des missiles pointés sur plein d'endroits dans le monde. Ça vient surtout des pays de l'Est ou d'autres endroits, ou d'Afrique. Mais même Amérique du Sud aussi, je crois, de mémoire. On n'a aucune, en tout cas, maintenant je fais très attention, mais à l'époque...

- Speaker #0

On n'a aucune préparation.

- Speaker #2

Aucune préparation, non.

- Speaker #0

Michael, tu avais quelque chose à rajouter justement ?

- Speaker #1

Oui, parce que du coup, un tout petit effet piraté au mois de juillet. On peut aussi soupçonner que le fait que le mois de juillet, fin juillet, début août, c'est là où il y a les périodes aussi estivales. Et puis les dirigeants sont potentiellement en vacances. Et ils en profitent d'autant plus sur des ponts, sur des périodes comme ça.

- Speaker #0

Des périodes de relâchement quoi.

- Speaker #1

Voilà, tout à fait.

- Speaker #0

Michael, avant de continuer cet échange, je t'ai demandé de préparer un chiffre clé sur la cybersécurité, lequel tu as choisi.

- Speaker #1

Donc pour le chiffre clé, moi c'est plutôt 55%. C'est le pourcentage de TPE qui ne se relève pas après une cyberattaque lorsqu'ils ne sont pas préparés.

- Speaker #0

Ok, donc on parlait de crash d'entreprise, mais on est bien dans le réel ici. Plus de la moitié d'entreprises attaquées n'arrivent pas à se relever.

- Speaker #1

Oui, donc dans les six mois, ce n'est pas forcément instantané. Mais voilà, on voit que dans les six mois, même si on essaye de redémarrer l'activité, on perd aussi la confiance des clients, des acteurs aussi, comme les banques, comme les partenaires. Et puis, au fil du temps, ça s'étiole et tout confère, on dépose le bilan.

- Speaker #0

Incroyable. Jean-Luc, est-ce que tu peux revenir justement sur ce fameux matin où tu es arrivé avec cette demande de rançon sur ton écran ?

- Speaker #2

Oui, alors... Le premier réflexe a été d'appeler notre informaticien qui gérait notre système d'information et notre serveur. Donc ils sont arrivés très rapidement, au bout d'une heure à peu près. Et alors autant, comme je disais tout à l'heure, on n'était pas préparé, autant on était en grande partie sécurisé. C'est-à-dire qu'on était très très prévenant sur les sauvegardes dans l'entreprise. Donc ils ont réussi à relancer le serveur dans la journée en fait. donc via la sauvegarde de la veille puisque nous on travaillait sur des systèmes de bandes avec une cassette par jour et donc ils relancent le serveur pour le milieu d'après-midi donc on était une dizaine de collaborateurs à tourner en rond toute la journée avec du stress de dirigeant évidemment parce qu'on se dit est-ce que ça va repartir ?

- Speaker #0

Vous mesurez l'ampleur un peu des choses au moment là ?

- Speaker #2

Je pense qu'on relativise beaucoup et puis on attend que de voir l'issue en fait tout simplement après ça dépend, la préparation telle qu'elle est c'est sûr, sur la partie technique on n'en a pas Il faut toujours faire attention, il y a plus grave dans la vie, moi je dis toujours, mais pour autant, 55% c'est un chiffre qui me surprend, et qui m'étonne, et qui évidemment est forcément crédible, parce que tu perds tous tes éléments. Moi si admettons on avait perdu tous nos devis, et bien sûr qu'on y réfléchit après, tu perds tous tes devis, tu perds toutes tes factures, tu perds toute ta data, toute l'histoire de l'entreprise, qui est depuis 25 ans en fait informatisée. Donc on a réussi à redémarrer dans l'après-midi, sauf que l'origine du problème n'ayant pas été trouvée, c'est reparti de plus belle en une demi-heure.

- Speaker #0

Ah oui, ils avaient vraiment bien préparé leur cours.

- Speaker #2

C'est ça, donc en fait il a fallu recommencer avec la cassette de J-2 du coup, du J-1, mais en faisant un peu plus attention peut-être au redémarrage et on a réussi à une heure du matin à relancer tout le système.

- Speaker #0

Quelles ont été les premières conséquences au final pour ton activité ou tes activités, puisqu'au final il y a eu les deux entreprises qui ont été acquises ?

- Speaker #2

complètement. En fait... Les conséquences sont sur la partie purement technique, c'est-à-dire notre métier. On a pu redémarrer normalement, c'est-à-dire l'activité. Par contre, on avait mis en place depuis quelques années un système de GED et de planification, donc gestion électronique documentaire, et puis un logiciel de planning. Et ces éléments-là, c'est là qu'on a découvert qu'ils n'étaient pas sauvegardés. Donc ça nous permet de faire maintenant un peu plus attention à ces choses-là aussi, parce que là, il a fallu les réinstaller avec des coûts, comme tu viens de dire, Miquel. Aussi qu'il a... Dans ces cas-là, on vient vous voir, mais il n'y a pas de pitié.

- Speaker #0

Est-ce qu'on a un peu honte en tant que dirigeant d'entreprise de cette fête hackée ? Est-ce qu'on se sent plus vulnérable ?

- Speaker #2

Moi, personnellement, je n'ai pas eu ce sentiment.

- Speaker #0

Non ?

- Speaker #2

J'ai vraiment eu le sentiment que, du coup, c'était possible dans tout type de boîtes. Et surtout, la réaction de faire de plus en plus attention. Sensibiliser les collaborateurs, faire attention à nos investissements dans le système d'information, de façon à ce que... tout soit bien sauvegardé, que ce soit facile à redémarrer.

- Speaker #1

Et puis, je pourrais rajouter, c'est qu'il n'y a plus de honte à avoir maintenant. Je veux dire, on ne parle plus de quand est-ce qu'on va se faire cyberattaquer, c'est plutôt maintenant quand. Et on sait que tout le monde va y passer quasiment. Et donc, il n'y a plus de honte à avoir. Et au contraire, le fait de le dire, c'est aussi un échange qu'on peut avoir. Et puis, c'est un retour d'expérience qu'on peut donner aussi à d'autres entreprises.

- Speaker #0

Pour faire progresser chacun au final là-dessus dans sa sécurité. Quelles évolutions majeures au final on voit aujourd'hui dans le mode d'attaque ou de piratage ?

- Speaker #1

Les attaques, c'est qu'elles sont de plus en plus sophistiquées. Elles sont surtout là où on ne les attend pas beaucoup. Autant avant, c'était assez simple. Maintenant, comme on parlait tout à l'heure des enseignes qui se sont fait voler les données, le fait de recroiser les données donne beaucoup d'informations et donc permet aussi d'envoyer des mails ou de contacter des personnes avec une... Quelque chose de très préssemblant.

- Speaker #0

Une identité volée.

- Speaker #1

Une identité volée. Et puis donc, on a vraiment l'impression de s'adresser à la personne. Et donc, ce n'est plus forcément des mails qui sont envoyés un petit peu au hasard. Il y a le nom de la personne, il y a des caractéristiques, il y a des fois même des attaques qui se font avec les faux. Les faux conseillers bancaires, par exemple, ils ont déjà des informations, ils savent exactement ce que vous avez sur votre compte. Voilà, c'est des informations qui sont quand même assez poussées et donc qui permettent d'être vraiment cohérents par rapport à leur appel.

- Speaker #0

Et aujourd'hui, comment l'environnement réglementaire pousse-t-il à agir finalement ?

- Speaker #1

On avait en 2018 l'ARGPD, donc la réglementation sur la protection des données. et donc avec des sanctions de la CNIL et donc là c'est du réglementaire pour sauvegarder la donnée personnelle et donc maintenant arrive ce qu'on appelle une NIS 2 donc c'est une NIS 1, si il y a une NIS 2 c'est qu'il y a une NIS 1 et donc c'est une évolution de la norme qui va obliger aussi les sociétés plutôt essentielles pour l'état et ça commence à descendre dans pas mal de niveaux et donc on va bientôt y être confrontés aussi. Et donc on aura une obligation de montrer qu'on se sécurise. Et les sanctions seront les mêmes que pour l'RGPD avec la CNIL. C'est-à-dire c'est 4% du chiffre d'affaires mondial si vous êtes international. Et sinon il y a des amendes simplifiées de 20 000 euros forfaitaires.

- Speaker #0

D'obliger pour protéger derrière.

- Speaker #1

Et puis surtout ça permet aussi de mailler parce que la sécurité c'est l'affaire de tous. Donc si nous on est sécurisé et qu'à côté notre prestataire, notre client, ne l'est pas, par ce biais-là, on peut se faire avoir aussi. Donc c'est vraiment ensemble qu'on y arrive.

- Speaker #0

Jean-Luc, si tu avais un petit exercice à préparer en amont de ce podcast, c'était de réfléchir à une initiative marquante. Laquelle est-elle ?

- Speaker #2

Nous, ce qu'on a fait comme travaux suite au hameçonnage et au rackage notamment, c'est la prudence sur la sauvegarde. On a une double... Six mois plus tard, c'était prévu de renouveler notre serveur. Donc aujourd'hui, on a un double système de sauvegarde. On a un NAS, qui est un appareil qui permet de sauvegarder toutes nos données. Et on a des sauvegardes externes sur cassette. Donc avec une cassette par jour pour récupérer. Les cassettes ne sont jamais dans l'entreprise, parce que si ça prend feu, il ne faut pas non plus que...

- Speaker #0

Il faut avoir un backup.

- Speaker #2

Il y a tous ces systèmes-là. Donc si il y a quelque chose aujourd'hui à préciser, c'est de faire très très très attention, et surtout de sensibiliser les collaborateurs qui s'en occupent, et l'ensemble des collaborateurs d'entreprise évidemment, mais d'avoir une rigueur sur les sauvegardes. C'est ce qui nous a sauvés à l'époque.

- Speaker #0

Avec le recul, qu'aurais-tu aimé avoir anticipé sur le sujet ?

- Speaker #2

Ça tourne toujours autour de cette histoire de sauvegarde, parce que la protection antivirale, il y en avait, je ne sais pas par quel biais ils peuvent rentrer dans notre système, mais c'était surtout de pouvoir s'assurer que l'ensemble de nos données étaient bien sauvegardées. Ce qui n'était pas notre cas à l'époque, ce qui aujourd'hui est notre cas, je l'espère, c'est un peu plus contrôlé, mais ce n'est pas notre métier. On est obligé de faire confiance. Donc il ne faut pas se tromper de prestataire.

- Speaker #0

Donc au final, cette sauvegarde, c'est ta recommandation aujourd'hui à d'autres artisans ou d'autres chefs dirigeants de PME ?

- Speaker #1

Oui,

- Speaker #2

parce que ce qu'on disait tout à l'heure, imaginer de perdre toute l'histoire de l'entreprise, c'est une chose, mais nous qui sommes dans le domaine du bâtiment, tous nos devis, du jour au lendemain, on ne peut plus faire une facture, une situation, les commandes, tout le système, il y a des choses qu'on peut faire par téléphone, qu'on peut faire comme avant. Vous perdez, enfin c'est pas étonnant que 55% des entreprises déposent le bilan plus tard. Pour moi, je ne m'imagine pas faire un système qui ne prévoit pas tout ce système, au moins la double sauvegarde déjà tout simplement.

- Speaker #0

Michael, quelles sont les actions de cybersécurité simples à mettre en place pour une TPE avant justement d'investir et de surinvestir dans la cybersécurité ?

- Speaker #1

J'irais dans le sens du jourbique. La sauvegarde, la sauvegarde, la sauvegarde. C'est le seul moyen qu'on a aujourd'hui à pouvoir restaurer les données sans avoir à payer la rançon. Donc c'est vraiment un gros point. S'il y avait d'autres choses à souligner, ce serait mettre de la double authentification quand c'est possible. Ce n'est pas forcément possible tout le temps, mais le fait d'avoir la double authentification permet de s'assurer que la personne qui est derrière est bien la personne qui effectue les actions. et puis la sensibilisation surtout. Vraiment communiquer, mais que ce soit en entreprise. comme dans votre sphère familiale ou personnelle, en parler, ça permet d'éveiller des gens et de commencer à avoir une culture cyber inculquée à tout le monde.

- Speaker #0

Aujourd'hui, les professionnels ont de plus en plus accès à des formations. Il y a des formations qui existent pour être avertis sur le sujet ?

- Speaker #1

Oui, il y a beaucoup de sites qui renseignent, comme Cybermalveillance, comme l'ANSI, qui permettent d'avoir déjà pas mal d'informations. Nous, on fait aussi de la sensibilisation auprès de nos adhérents pour leur montrer à quoi est confrontée leur entreprise et leur activité, les différentes menaces, comment y répondre. Et puis, s'il faut aller plus loin, on peut aussi s'aider de partenaires qui sont plutôt spécialisés là-dedans parce que chacun son métier. Et puis, on est bien conscient qu'un chef d'entreprise, il a déjà une multitude de choses à faire et qu'il ne peut pas tout faire, il ne peut pas tout connaître. Et bien, voilà, il faut se faire accompagner.

- Speaker #0

Et on mettra en information de ce podcast les différents liens dont tu viens de parler, justement pour aller chercher un peu plus d'informations. Dernière question, Mickaël. Quels outils ou prestataires recommanderais-tu pour débuter ?

- Speaker #1

Alors pour débuter, ce n'est pas la partie la plus sympa à faire, mais c'est de faire une cartographie de ce qu'on a à sécuriser d'abord. C'est se dire on va mettre de la sécurité, c'est bien beau, mais savoir ce qu'on a à sécuriser, c'est ce qui est le plus important. Donc ça peut être des matériels actifs, les ordinateurs, les tablettes, les smartphones, parce que tout ça c'est des ordiphones, ce qu'on appelle maintenant des ordiphones. mais il y a aussi la donnée, c'est-à-dire un fichier. Un tableur basique que je peux refaire, ça n'a pas forcément d'importance en soi. Par contre, des données vitales de l'entreprise à sauvegarder, il faut savoir qu'il faut mettre la sécurité sur ces points-là. Oui,

- Speaker #0

donc c'est rendre compte au final de tout ce qu'on a en notre possession pour pouvoir sécuriser l'ensemble des différentes données et l'ensemble des différents outils qui pourraient altérer au plus le fonctionnement de l'entreprise.

- Speaker #1

Voilà, tout à fait.

- Speaker #0

Jean-Luc, on va résumer justement cet échange et ce sujet de la cyberattaque, de la cybersécurité en trois mots.

- Speaker #2

Quels seraient-ils ? Moi, je pense que c'est la sensibilisation.

- Speaker #0

Ok.

- Speaker #2

La sensibilisation.

- Speaker #0

Ça rejoint du coup Mickaël.

- Speaker #2

C'est ça. On a aussi vécu une arnaque aux dirigeants, donc on sait ce que c'est. La protection, évidemment, donc aussi bien antivirale par les équipements qui va et la sauvegarde pour ne pas revenir dessus. Et puis le camp. Est-ce que ça peut m'arriver ? Quand est-ce que ça va m'arriver ?

- Speaker #0

Le contexte temporel.

- Speaker #2

Il faut absolument se protéger. Ça arrivera à tout le monde.

- Speaker #0

Si tu devais donner un seul conseil à tous les dirigeants qui écoutent, quel serait-il ?

- Speaker #2

On pourrait toujours penser que ça n'arrive qu'aux autres, mais ce n'est pas vrai. Donc vraiment, la protection. S'assurer que leurs sauvegardes, s'ils existent, protègent bien l'ensemble de leurs données.

- Speaker #0

Merci beaucoup Jean-Luc. Merci beaucoup Michael de m'avoir accompagné sur ce sujet de la cybersécurité.

- Speaker #1

Merci à vous.

- Speaker #2

Avec plaisir.

- Speaker #0

Merci d'avoir suivi cet épisode. Chaque secteur évolue et mieux comprendre la conjoncture, les transformations, les métamorphoses, c'est se donner les moyens d'anticiper, de s'adapter et de réussir. Pour aller plus loin, si vous avez des questions ou souhaitez un éclairage complémentaire, les conseillers SERP France sont là pour vous accompagner, vous apporter les ressources adaptées à vos besoins et vous aider à décider. En attendant le prochain épisode. Retrouvez également nos hors-série où nous décryptons des sujets clés qui concernent toutes les filières avec des analyses concrètes et applicables. Si ce podcast vous a plu, pensez à le noter et à le partager autour de vous. A très bientôt et continuez d'avancer avec confiance.